Разработка модели обеспечения выполнимости административных регламентов на основе среды радикалов

- Автор:

Науменко, Владимир Викторович

- Шифр специальности:

05.13.18

- Научная степень:

Кандидатская

- Год защиты:

2014

- Место защиты:

Ставрополь

- Количество страниц:

256 с. : ил.

Стоимость:

700 р.499 руб.

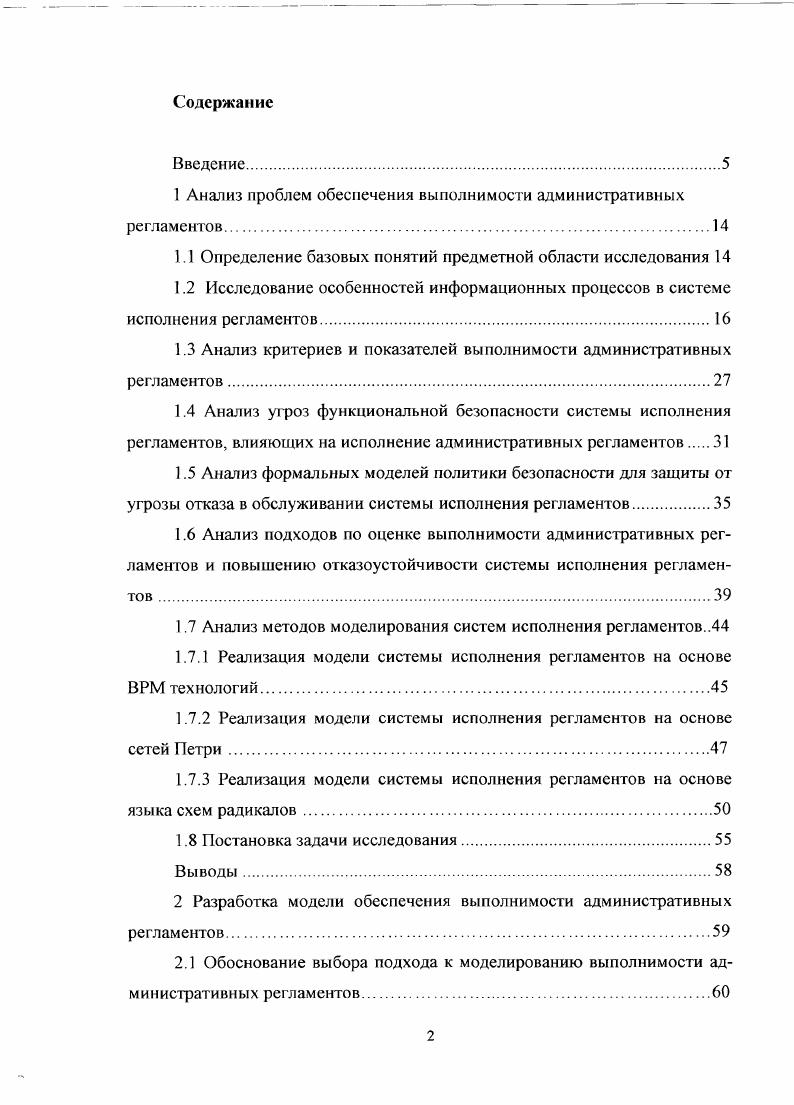

Содержание

Введение

1 Анализ проблем обеспечения выполнимости административных регламентов

1.1 Определение базовых понятий предметной области исследования

1.2 Исследование особенностей информационных процессов в системе исполнения регламентов

1.3 Анализ критериев и показателей выполнимости административных регламентов

1.4 Анализ угроз функциональной безопасности системы исполнения регламентов, влияющих на исполнение административных регламентов

1.5 Анализ формальных моделей политики безопасности для защиты от угрозы отказа в обслуживании системы исполнения регламентов

1.6 Анализ подходов по оценке выполнимости административных регламентов и повышению отказоустойчивости системы исполнения регламентов

1.7 Анализ методов моделирования систем исполнения регламентов..

1.7.1 Реализация модели системы исполнения регламентов на основе ВРМ технологий

1.7.2 Реализация модели системы исполнения регламентов на основе сетей Петри

1.7.3 Реализация модели системы исполнения регламентов на основе языка схем радикалов

1.8 Постановка задачи исследования

Выводы

2 Разработка модели обеспечения выполнимости административных регламентов

2.1 Обоснование выбора подхода к моделированию выполнимости административных регламентов

2.2 Составляющие модели обеспечения выполнимости административных регламентов

2.3 Разработка формализованного описания системы исполнения регламентов на основе языка схем радикалов

2.4 Разработка активирующей подсистемы обеспечения выполнимости административных регламентов

2.4.1 Разработка модели взаимодействия со средой радикалов

2.4.2 Разработка системы сбора данных и факторной модели для прогнозирования значений параметров, влияющих на выполнение задач административного регламента

2.4.3 Разработка системы анализа поступающих данных

2.4.4 Разработка системы контроля выполнимости административных регламентов

2.4.5 Разработка системы устранения конфликтов

2.5 Анализ результатов разработки модели обеспечения выполнимости административных регламентов

2.6 Разработка алгоритма поиска оптимального распределения ресурсов в процессе выполнения административных регламентов

2.6.1 Обоснование выбора метода поиска оптимального распределения ресурсов в процессе выполнения административных регламентов

2.6.2 Поиск оптимального распределения ресурсов при выполнении административных регламентов на основе классического генетического алгоритма

2.6.3 Разработка модифицированного генетического алгоритма для поиска оптимального распределения ресурсов при выполнении административных регламентов

2.6.4 Анализ эффективности модифицированного генетического алгоритма для поиска оптимального распределения ресурсов при выполнении административных регламентов

Выводы

3 Методика повышения выполнимости административных регламентов

3.1 Составляющие методики повышения выполнимости административных регламентов

3.2 Алгоритм построения модели совместно выполняемых административных регламентов в среде радикалов

3.3 Алгоритм ухода от конфликтов (устранения конфликтов) при моделировании и выполнении административных регламентов

Выводы

4 Разработка практических рекомендаций по повышению выполнимости административных регламентов путем разрешения информационных конфликтов

4.1 Внедрение методики повышения выполнимости административных регламентов

4.2 Реализация поиска и устранения информационных конфликтов при моделировании системы исполнения регламентов

4.3 Реализация поиска и устранения информационных конфликтов при выполнении административных регламентов

4.4 Результаты реализации методики повышения выполнимости административных регламентов

Выводы

Заключение

Библиографический список

Приложение

Анализируя угрозы функциональной безопасности СИР, не стоит забывать о конфликтах связанных с технической реализацией информационных процессов. Принимая такое допущение, как высокая доступность каждого сервиса е при условии соблюдения необходимых требований, нельзя не учитывать необходимость их изменения в процессе выполнения ЭАР. Изменение требований может быть связано с изменением круга решаемых задач сервисом е, либо с изменением интенсивности поступления клиентских запросов в СИР, вследствие чего появляется вероятность отказа сервиса, то есть информационного конфликта. Таким образом, можно сказать, что параметры задач АР 7 и параметры сервисов Е, средствами которых реализуются данные задачи, должны быть согласованы в процессе функционирования СИР и об информационном конфликте можно сказать в случае

2(хь... дс„) * Е(х1,... рс„), (1.24)

где ... гх„ - значения параметров задач и сервисов.

Проведенный анализ угроз безопасности СИР - информационных конфликтов связанных с логической противоречивостью АР и возникающих в процессе выполнения ЭАР показал необходимость использования модели системы, направленной решение задачи повышения выполнимости АР системы (повышение Къш, сир)- При этом такая модель должна иметь возможность выявлять, прогнозировать и устранять информационные конфликты в СИР как на этапе разработки ЭАР, так и в процессе функционирования СИР.

1.5 Анализ формальных моделей политики безопасности для защиты от угрозы отказа в обслуживании системы исполнения регламентов

В настоящее время для защиты информационных системы от угроз отказа в обслуживании применяются формальные модели политики безопасности. Несмотря на то что такие модели предназначены прежде всего для защиты от атак типа «отказ в обслуживании», чем для обеспечения функциональ-

Рекомендуемые диссертации данного раздела

| Название работы | Автор | Дата защиты |

|---|---|---|

| Динамические модели случайных процессов со стационарными приращениями | Каладзе, Владимир Александрович | 2013 |

| Математическое моделирование многодвигательных вентильно-электромеханических систем в последовательно организованных технологических комплексах | Салмов, Евгений Николаевич | 2016 |

| Быстрые методы численного решения уравнений типа Смолуховского | Матвеев, Сергей Александрович | 2017 |